Der holländische Medientheoretiker Lovink begleitet die Entwicklung des Internets durch seine kritischen Studien, die er regelmäßig publiziert. Sein neuestes Buch ist kürzlich auch auf Deutsch erschienen, es heißt »Das halbwegs Soziale«. Im Untertitel verspricht der Autor eine Kritik an Social Media beziehungsweise an der »Vernetzungskultur«. Diese Kritik leistet er – indem er unter die Oberflächen und die technischen Gegebenheiten vordringt und darstellt, welche psychologischen und sozialen Effekte sich durch die Benutzung sozialer Netzwerke beobachten und beschreiben lassen. (Im Folgenden beziehe ich mich auf die englische Taschenbuchausgabe.)

Ich werde die wesentlichen Aspekte zusammenfassen, die Lovink in der Einleitung sowie in den ersten beiden Kapiteln präsentiert (einen habe ich schon in meinen Blogpost über »social« einfließen lassen, weitere werden folgen). Die weiteren Kapitel bergen spezifische Untersuchungen zu Einzelthemen, auf die ich nicht im Detail eingehen werde. Das Buch ist eine lohnende Lektüre für alle, die Social Media nicht nur als Werkzeug benutzen wollen, sondern die zugrundeliegenden Mechanismen verstehen wollen. Lovink schreibt sehr dicht, fasst oft Gedanken von anderen Kritikern zusammen, bezieht sie auf Internet-Phänomene. Dabei berücksichtigt er eine enorme Breite von theoretischen Ansätzen – er überblickt den kritischen Diskurs im angelsächsischen und europäischen Raum und bezieht psychoanalytische, philosophische, soziologische Zugänge in seine Analyse ein.

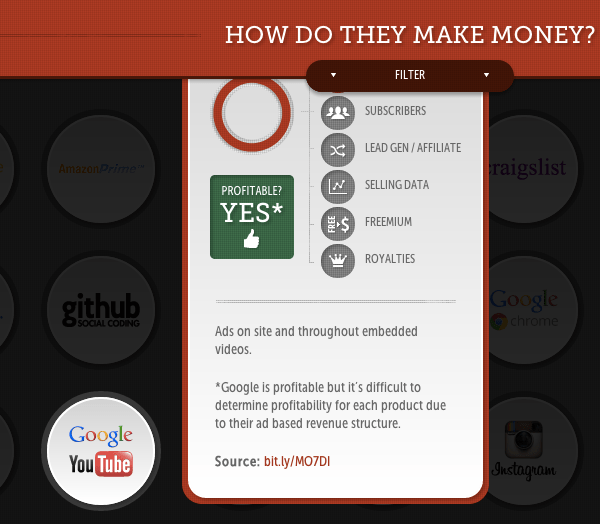

Die Hauptthese von Lovink ist, dass das Web 2.0 seine Versprechen nicht eingelöst habe. Es habe sich ein kommunikativer Kapitalismus etabliert, der zwar Diskurs ermögliche, aber einer, dem jeder politische Gehalt fehle. Die Art, wie Entscheidungen gebildet werden, wie politische Verantwortung funktioniere, Partizipation – all das habe sich durch Social Media nicht verändert, obwohl man sich das erhofft hat. Als Beispiel fügt Lovink die PR von Politikerinnen und Politikern auf Twitter an, die politische Kommunikation nicht verändert habe. (2)

Die Frage sei, ob Social Networks im Moment eine Art Jugend durchlaufen und reiften, um dann andere Funktionen zu übernehmen – oder ob sie, wie viele User, ewig Kinder blieben. Dasselbe gilt für die Kritik sozialer Netzwerke: Sie durchlaufe Zyklen der Empörung (Kinderpornographie, Privatsphäre, Rolle des Journalismus).

In der Einleitung beschreibt Lovink das Web 2.0 mit vier Aspekten, die es von einem Werkzeug zu einem Raum machen, in dem sich verschiedene »User-Cultures« etabliert haben und etablieren:

- real-time

Die Welt wird nicht virtueller, sondern das Virtuelle realer. Wir werden von sozialen Netzwerken aufgefordert, unsere Ichs permanent – in real-time – zu präsentieren – ohne eine Rolle zu spielen. Diese Präsentation ist eng mit der Möglichkeit verwoben, ein Ich-Gefühl zu entwickeln und mit anderen in Verbindung zu treten. - From Link to Like

Links erlauben Besuchern einer Webseite, auf eine andere abzuspringen. Das ist der Grund, warum sie schon immer zögerlich eingesetzt wurden. Links ermöglichen Suchmaschinen, das Netz zu ordnen, Bedeutungen und Zusammenhänge zu generieren. Weil sie das so gut können, verhindern sie aber, dass Links verwendet werden: Menschen klicken heute kaum mehr auf Links, sondern verwenden direkt die Google-Suche. Dadurch wird die Suche parasitär: Sie braucht Links für die Qualität ihrer Ergebnisse, verhindert aber gleichzeitig, dass Links verwendet werden. Diese Problematik wird verstärkt durch den zunehmenden Gebrauch von »Like«-Buttons: Hier wird nicht mehr eine direkte Empfehlung abgegeben, sondern die Empfehlung erfolgt via eine Plattform, die User dazu bringt, immer wieder zu ihr zurückzukehren. Lovink sieht hier einen Wechsel in der Aufmerksamkeitsökonomie von der Suche hin zur Selbst-Referenz. - kein echter Dialog

Das öffentliche Internet, so Lovink, sei ein Schlachtfeld extremer Meinungen, die kaum auf ihren Wahrheitsgehalt überprüft würden. Deshalb wird die Kommentarkultur zu einem grossen Problem fürs Web 2.0. Gleichzeitig für real-time dazu, dass Reflexion kaum mehr möglich ist: Das Netz und seine User werden überschwemmt mit Informationen, auf die man kaum mehr gehaltvoll reagieren kann. (Der Klout-Score misst beispielsweise nicht den Gehalt von Diskussionen, sondern nur die Tatsache, dass Reaktionen erfolgen.) - Nationale Netzwerke

Immer stärker werden im Internet nationale Grenzen errichtet, die politische Kontrolle ermöglichen. Dabei spielen einzelne Dissidenten oder Hacker, die sich der Kontrolle entziehen, keine Rolle – weil sie keinen Einfluss haben können. Wer sich außerhalb des offiziellen Netzes und außerhalb der sozialen Netzwerke beweget, kann zwar das Internet frei nutzen – aber mit niemandem agieren und keine Massen mobilisieren. Die Frage wird also sein, ob es möglich sein wird, dynamische, dezentrale Netzwerke zu organisieren.

Lovink fragt, warum es keine entsprechende Theorie gäbe, die den Missstand, dass heute alle Netzwerk-Aktivität über gigantische, zentrale Netzwerke wie Google und Facebook läuft, reflektieren und Gegenkonzepte diskutieren kann.

Kapitel 1: Networked Condition

Im ersten Kapitel beschreibt Lovink die Auswirkungen des Überflusses an Information. Es beschreibt eine »networked condition« (24ff.): Sie entsteht, weil Menschen heute Unzufriedenheit nicht mehr politisch produktiv äußern können. Also entwickeln sie eine Medientheorie, in der sie Offline-Zeit als gehaltvoller präsentiert als die Auseinandersetzung mit Online-Informationen und errichten mit dem Begriff des »digital native« eine Figur, die einer Generation und einem Geschlecht zugehört, die mit den Informationsströmen umgehen können. Dabei setzen sie sich aber selber freiwillig den Informationsströmen aus, indem sie Computerdatenbanken füllen, wenn sie von Maschinen dazu aufgefordert werden, Links weiterverschicken und auf Facebook teilen, das Internet mit Informationen füttern, aus denen wiederum Konsumprodukte entstehen, die zum Informationsüberfluss beitragen.

Für junge Menschen wirkt sich das in einem Gefühl einer sanften Narkose aus: Es kann nichts getan werden, obwohl die Gesellschaft auseinanderfällt. Es bleibt der Spass, die Lustbefriedigung. Lovink zitiert Franco Berardi, der die Networked Condition als neo-liberales Gebot versteht (28):

As if there was any choice to participate in Facebook, Twitter, and to have your mobile phone on 24/7. Berardi: »The problem is not in the technology. We have come to terms with it. The killing element is the combination of info stress and competition. We have to win, and to be the first. The real pathogenic effect ist the neo-liberal pressure that makes the network condition so unlivable – not the abundance of information in itself.«

Jugendliche beherrschen die Technologie – aber sie werden von einem Druck beherrscht, präsent zu sein und sich Informationen auszusetzen – und zwar so, dass sie wahrgenommen werden. Wer sich die Kompetenz aneignet, den Bildschirm zu verlassen, sich dem konstanten Fluss von Informationen zu entziehen und zu entscheiden, was Unterhaltung, was Ablenkung und was wirklich wichtig ist, wird pädagogisch und moralisch beurteilt und verurteilt. Entscheidend ist, sich weder als Opfer einer Entwicklung zu sehen, die unser Leben beschleunigt, noch einfach regelmäßig Pausen einzulegen – sondern bewusst Inhalte zu konsumieren, zu produzieren und unsere Abhängigkeit von zentralisierten Netzwerken zu reduzieren. Wir müssen lernen, selber zu bestimmen, wie mit Informationen umgegangen wird uns uns scheinbaren Sachzwängen entziehen. Lovink sieht ein Paradox: Die scheinbare Individualisierung, die durch die Präsentation unseres Ichs auf Social Media möglich wird, führt letztlich zu einer rein algorithmischen Bearbeitung von Daten, die unsere Ichs wiederum konstruieren. (Wenn das zu kompliziert schien: Wenn wir unsere individuellen Erlebnisse Facebook anvertrauen, so lassen wir die Präsentation unseres Ichs und unsere Wahrnehmung durch andere durch eine Maschine konstruieren – wie alle anderen FB-Nutzer auch…)

Kapitel 2: Facebook und Anonymität

Wer heute lebt, wird regelmäßig aufgefordert, ganz sich selbst zu sein. Gleichzeitig stimmen Menschen, die diesen Aufforderungen nachkommen, in ihren Bedürfnissen überein: Alle trinken gerne Starbucks-Kaffee, Reisen nach Australien und Sorkin-Serien. Lovink fragt, ob wir auf dem Netz jemand anderes sein können, als wir »wirklich« sind: Dabei beobachtet er die Tendenz von sozialen Netzwerken, Identität festzuhalten und jeder Person eine starre Identität zuzuweisen. Wir vertrauen diesem Identitätsmangement, weil entweder Big Brother schon lange existiert oder die Katastrophe, die alle unsere Identitäten bedrohen könnte, nie eintreffen wird (40).

Es ist heute, so stellt Lovink in Bezug auf Eva Illouz fest, dass die Herausbildung eines Ich-Gefühls nur noch in Kombination mit Quantifizierung und Vergegenständlichung dieses Ichs (z.B. in Datenbanken) möglich ist. Diese Tendenz führt dazu, dass professionelles und privates Ich immer mehr verschmelzen und wir uns deshalb immer als die schnellsten, schlausten und besten präsentieren müssen (42). Soziale Netzwerke erlauben uns, zwei Formen von sozialem Kapital aufzubauen: Zu zeigen, wer uns liebt und mit wem wir verbunden sind.

Lovink schlägt drei Auswege vor, wie wir mit diesen Problemen umgehen können:

- Die Selbstpromotion verhindern.

Gleichzeitig erlauben die sozialen Netzwerke nur positive und einfache Gefühle: Es gibt nur eine Beziehungsform (»Freunde«) und nur eine Art, auf Content zu reagieren: »Like«. Wir werden auf eine einzige Identität reduziert. Als Ausweg bleibt nur, auf verschiedenen Netzwerken verschiedene Aspekte unserer Persönlichkeit zu präsentieren, die verschiedenen Aspekte unserer Persönlichkeit auszudrücken, Widersprüche zu erzeugen anstatt sie zu glätten. - Die Konsumhaltung hinter Social Media aufzeigen:

Soziale Netzwerke verlangen immer mehr von uns. Twitter-Profile und ihre Statistik sind eng verknüpft: Je mehr wir leben, desto höher sind unserer Zahlen. Wir schreiben viel, aber meist Nonsense – wir sagen so viel wie die Figuren im Big Brother-Haus (46). Das kann man aufzeigen und sich diesen Trends verweigern. - Anonymität wieder schätzen lernen.

Gemeinhin wird das Internet als ein Raum angeschaut, an dem anonyme Menschen Unfug treiben. Tatsächlich sind aber nur sehr wenige wirklich anonym unterwegs – es gibt keine Anonymität im Internet. Sie ist gleichzeitig wichtig und bedrohlich.