Bert te Wildt ist Oberarzt für Psychiatrie, Psychotherapie und Suchtmedizin an der medizinischen Hochschule in Bochum. Dieses Jahr ist bei Vandenhoeck & Ruprecht sein Buch mit dem Titel »Medialisation. Von der Medienabhängigkeit des Menschen« erschienen. Im Folgenden eine Rezension, die wiederum zwei Teile aufweist: einen zusammenfassenden und einen kritisch-wertenden. (Kleine Anmerkung: Ich bin daran interessiert, solche Rezensionen auch in anderen Publikationen unterzubringen und würde sie auch entsprechend umschreiben. Kontakt.)

Das Buch beschreibt das Phänomen der Medialisation, das der Autor wie folgt definiert:

Medialisation meint die kollektive Umsiedlung des Menschen in denjenigen medialen Raum, in dem er sich seine individuellen und kollektiven Träume zu erfüllen hofft. (13)

Auch wenn Medien den Menschen als solchen überhaupt erst ausmachen, schon immer ausgemacht haben, und das Leben der Menschen schon immer auch in einem medialen Raum stattgefunden hat, so sind wir daran, einen entscheidenden Schritt zu erleben: das Mediale wird zum »entscheidenden Referenzbereich« (wenn ich etwas erlebe, so muss ich es filmen oder fotografieren) und auch zum »zentralen Lebensbereich« (16).

Diesen Umbruch behandelt te Wildt nun kritisch und stellt die Frage nach der Möglichkeit und Bedeutung einer Medienabhängigkeit des Menschen. Damit meint er nicht nur ein pathologischen Phänomen von Mediensüchtigen, sondern ganz allgemein die Vorstellung, dass Medienabhängigkeiten den Menschen ausmachen könnte. Diesem Themenfeld nähert sich te Wildt von den verschiedenen Mediendisziplinen her, denen er jeweils ein Kapitel widmet: Mediengeschichte, -theorie, -technologie, -ökonomie, -soziologie, -psychologie, -anthropologie, -pädagogik, -politik, -ästhetik und Medienphilosophie.

Der zentrale Gedanke dabei ist, dass die Omnipräsenz des Medialen dazu führt, dass Bedürfnisse unmittelbar gestillt werden können. Technische Möglichkeiten machen Menschen dabei zu Kleinkindern, so te Wild: Sie geben jedem Trieb nach und befriedigen ihn virtuell. Dabei vernachlässigen sie ihre »realen«, d.h. körperlichen und existenziellen Bedürfnisse und decken sie mit simulierter Befriedigung zu (98ff.). Diese Simulation versagt aber im Ernstfall:

[Im Internet] wird kein Hungernder satt gemacht, kein Mensch umfassend geliebt, kein Kind gezeugt und geboren, kein Kranker gepflegt und kein Sterbender begleitet und beerdigt. (120)

Medienabhängigkeit ist ein Risiko, dem Arme stärker ausgesetzt sind: Ähnlich wie beim Essen werden sich einen gesunden Zugang zur Realität, d.h. die Erfahrung des eigenen Körpers in der Natur, nur noch Reiche leisten können (101ff.); gleichzeitig ist Medienabhängigkeit aber auch ein Armutsrisiko – wer in die Sphäre des Medialen und Virtuellen abdriftet, wird mit höherer Wahrscheinlichkeit arm als ander Menschen.

Das psychologisch tiefgründigste Argument hat mit dem Bewusstsein zu tun. Es entsteht durch die Kopplung von innerer und äusserer Wahrnehmung (112). Nun gibt es nach te Wildt zwei Arten von Medialität: intrapsychische (Introspektion) und extrapsychische (Abstraktionsfähigkeit) (184f.). »Medialisation« verhindert durch ein Übergewicht von extrapsychischen, kollektiv entstandener Medialität den Aufbau einer intrapsychischen, individuellen. te Wildt bringt das verständlich auf den Punkt:

Wird das Kind mulitmedial von kollektiven Vorstellungsbildern überflutet, so fehlen ihm die Zeit und der Raum, innerhalb seiner selbst eine mentale Sphäre auszubilden, die noch dann existiert, wenn alle Medien abgeschaltet sind. (191)

Pädagogisch plädiert te Wildt für die Erfahrung des Körpers, das Hervorbringen der Stimme, der Schrift mit nicht abstrahierten Mitteln. Computer und Internet können allenfalls Erfahrungen begleiten, nicht aber ersetzen.

Dieses Argument begründet er auch mit differenzierten Bemerkungen zur Medienabhängigkeit oder -sucht als Krankheit. Anders als Spitzer zeigt er genau, weshalb er Medienabhängigkeit als eigenständiges Krankheitsbild betrachtet (139ff.):

- Es tritt zwar oft mit anderen Krankheitsbildern (Depressionen, Angststörungen) zusammen auf, aber das ist auch bei stoffgebundenen Abhängigkeiten meist der Fall. Die Medizin gibt keine Kausalität vor (waren zuerst die Depressionen und dann die Abhängigkeit oder umgekehrt), sondern beschreibt Phänomene.

- Medienabhängigkeit betrifft hauptsächlich Heranwachsende, ihre Folgen sind daher besonders verheerend.

- Medienabhängige verlagern Beziehungen und Beziehungsarbeit ins Mediale. Sie erstellen Profile oder Avatare ihrer selbst, an die zentrale Beziehungen anknüpfen. So sind sie gezwungen, viel Zeit dafür aufzuwenden, was den Suchtcharakter verstärkt, gleichzeitig erleben sie aber zufällige Ausschüttungen von Belohnung, wie das bei Glücksspielen der Fall ist, für die es auch eine medizinisch anerkannte Abhängigkeit gibt.

- Diese »virtuelle Dimension von Beziehungen« führt dazu, dass »das empathische Moment leide[t] oder gar verkommen könnte« (220). Menschen verlieren das Mitgefühl, weil sie ausserstande sind, handeln zu helfen: Sie können im Medialen nur zuschauen.

- Medien bieten die Möglichkeit der Realitätsflucht: Realität und Wirklichkeitsansprüche driften auseinander – kann die Realität die Ansprüche nicht befriedigen, werden sie ins Mediale externalisiert und zum Objekt gemacht (172).

te Wildt fordert intensivere Forschung, bevor gesagt werden könne, welche Therapieansätze sich als wirksam erweisen können (144ff.).

Medialisation, so kann zusammenfassend gesagt werden, ist gefährlich, weil Funktionen des menschlichen Daseins und Zusammenlebens in die virtuelle Sphäre ausgelagert werden und niemand sagen kann, wer die kontrolliert oder allenfalls manipuliert (124).

Im Schlussteil des Buches fragt te Wildt nach den Möglichkeiten einer Metamorphose des Menschen, der Lösung des Bewusstseins vom Körper. Bislang handle es sich »beim virtuellen Universum [aber um] nicht mehr als ein Versuch, im besten Falle eine Vorbereitung des Menschen, sich einer Metamorphose zu unterziehen« (250). Das Fazit lautet dann:

Die vielfältige Realitätsflucht des Menschen am Scheideweg wird hinter dem Hunger nach realer Nahrung zu einem der größten globalen Probleme, nicht zuletzt deshalb, weil sie uns von den wirklich drängenden Fragen der Menschheit abhält. Im besten Falle können wir lernen, in beiden Welten, der konkreten und der virtuellen Realität, zu leben und die eine für die andere nutzbar zu machen. Da die pathologische, die medienkritische Sicht das mediale Gesamtbild in den bisherigen Ausführungen getrübt haben mag, darf nicht unerwähnt bleiben, dass die neuen Technologischen, gerade auch das Internet, organisatorisch und bildungstechnisch nutzbar gemacht werden können, um den weltweiten konkret-realen Nöten beizukommen. Ds wäre eine Art von Medialisation, die die Zivilisation nicht ablöst, sondern erreicht, unterstützt und vielleicht auf eine höhere Ebene trägt. […] (251)

* * *

te Wildt ist belesen, er schreibt differenziert, entwickelt Gedankengänge und Argumente sauber und definiert zentrale Begriffe. Das macht das Buch lesenswert, es ist eine Fundgrube für medienpsychologische und medienphilosophische Zusammenhänge. Der Autor will aber zu viel: In einer tour de force befragt er alle Medienwissenschaften, stellt zu viele Zusammenhänge dar und wiederholt sich nicht zuletzt. Das Buch ist zu lang geraten. Die Hauptargumente sind in ihm verborgen. Wünschenswert wäre ein weniger umständlicher Aufbau gewesen: Einen anthropologisch-theoretischen Zugang zum Menschen als Medienwesen und konkrete, praktische Aussagen zu Medienabhängigkeit als Krankheit und zu Therapiemöglichkeiten.

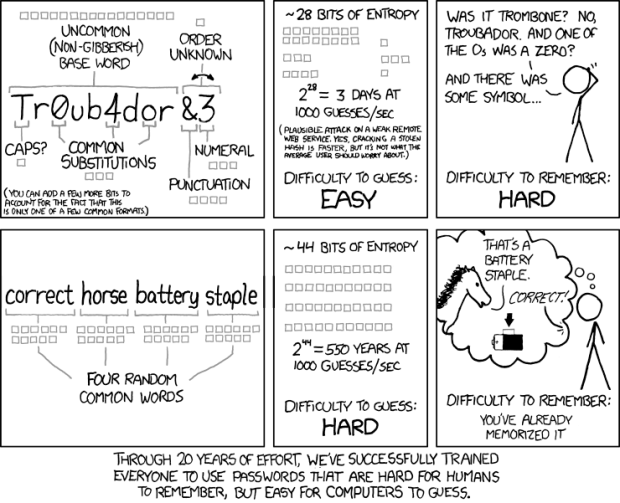

Die Wahl eines rein theoretischen Ansatzes verhindert, dass nicht-geschulte Leserinnen und Leser sich anhand von Beispielen Vorstellungen machen können, wie denn die neue Medienwelt konkret funktioniert, welche Spiele gespielt werden, wie der Sog der Interaktivität konkret wirkt. Es werden keine Fallbeispiele genannt, nicht einmal konkrete Software findet Erwähnung – auch wenn man leicht schließen kann, dass das Buch hauptsächlich auf dem Umgang mit World of Warcraft beruht.

Es ist te Wildt zugute zu halten, dass er kaum wertet. Er stellt Zusammenhänge dar, wirft Fragen auf, aber er malt keine Katastrophenszenarien und hält immer wieder fest, dass Medialität auch viele Möglichkeiten bereit hält. Er ist nie dogmatisch. Ein Schlüsselzitat dazu darf man sich für medienpolitische Debatten merken:

Es ist bisher nicht möglich zu sagen, ob die negativen oder positiven Passungen im Netz überwiegen. Momentan hängt diese Einschätzung nicht von wissenschaftlich gesicherten Erkenntnissen ab, sondern vom eigenen Weltbild. (119)

Pathos dringt nur stellenweise durch, vor allem die Forderung nach Medienabstinenz in der Erziehung reißt te Wildt dazu hin, leicht emotional zu werden und Menschen, die eine Beschränkung der Möglichkeiten des Internets verhindern wollen, die Fähigkeit abspricht, ihre Kinder zu erziehen (203f.).

Es gibt aber einige Klischees über neue Medien, die te Wildt gerne und ohne Nachweis durch Studien übernimmt: Im Internet sei es »einfacher einen Sexualpartner zu finden als einen Liebespartner« (121), Blogs und Twitter seien Ausdruck einer tiefen Verunsicherung (169f.), viele Filme würden gegen den Willen der Betroffenen ins Internet gestellt (221) und der Konsum von Kinderpornografie im Internet stelle »längst keine Randerscheinung mehr« dar (ebd.). Auch die Formulierung, die »eigene virtuelle Freiheit [höre da auf], wo die virtuelle Freiheit des Anderen anfängt« (89) greift einen Gedanken auf, der durch die virtuelle Dimension noch unklarer wird: Wo ist denn überhaupt die Grenze, wo die Freiheiten aneinander stossen? Und wie soll ich eine Grenze von aussen sehen, die sich mir immer nur von innen präsentiert? Und wie zieht man im »Cyberspace«, der ja gerade nur metaphorisch ein Ort ist, eine Grenze?

Problematisch erscheinen mir te Wildts Einschübe von unreflektierten Gemeinplätzen aber nur bei einem zentralen Argument: Das Internet führe zu einer sofortigen Bedürfnisbefriedigung, während Medien wie »eine […] Tageszeitung, ein Buch oder eine Nachrichtensendung« bewusst gewählt werden. Diese Abgrenzung erscheint sehr künstlich, was in te Wildts unsorgfältiger Mediendefinition liegt: Während er in der Einleitung Definitionen einen eigenen Abschnitt widmet und dort angibt, er werde mit der Definition von Mike Sandbothe arbeiten: »Medien sind Werkzeuge zwischenmenschlichen Handelns« (Sandbothe, zitiert S. 30).

Nun ist – und das hält te Wildt explizit fest – natürlich auch Gespräche Medien, Gesang, Handgeschriebenes, Bücher, Zeitungen etc. Wenn man nun einen qualitativen Bruch beschreiben möchte, dann reicht es meines Erachtens nicht aus darauf zu verweisen, die Funktionsweise eines Computers würde nicht verstanden (189), die eines Bleistifts hingegen schon. Menschen verstehen meist nicht, wie der Herstellungsprozess von Büchern oder Zeitungen funktioniert, sie lesen sie trotzdem mit Gewinn. Der springende Punkt ist gerade die Bewusstseinsbildung, die te Wildt sauber erklärt, die aber eine unscharfe Grenze darstellt: Man kann den Ort nicht bezeichnen, an dem ich mich durch soziale Medien fremdbestimmen und manipulieren lasse, von ihnen abhängig werde. Diese Prozesse sind nicht notwendigerweise mit dem Internet oder der Digitalisierung verbunden – aber sehr häufig.

Letztlich verfällt te Wildt der biogenetischen Grundregel, also der Vorstellung, die Entwicklung des Menschen vom Säugling zum Erwachsenen sei eine Art Nachvollzug der Entstehung der Menschheit als Art. So postuliert er, jede Medium habe »seine Zeit« – und Bildschirmmedien, wie von Spitzer und anderen festgehalten, dürften erst von Erwachsenen genutzt werden. Dieser Grundgedanke kann kaum begründet werden – auch wenn die pädagogischen Konsequenzen darauf durchaus einleuchten mögen.

Eine Antwort auf eine entscheidende Frage vermag te Wildt nicht zu bieten. Er zitiert Günther Anders »Die Antiquitiertheit des Menschen« von 1956, der schreibt:

Denn aus der Unterstellung, wir, ausschließlich mit Ersatz, Schablonen und Phantomen genährte Wesen wären noch Iche mit einem Selbst, könnten also noch davon abgehalten werden, ‚wir selbst‘ zu sein oder zu ‚uns selbst‘ zu kommen, spricht vielleicht ein heute nicht mehr gerechtfertigter Optimismus. Liegt nicht der Augenblick, in dem ‚Entfremdung‘ als Aktion und Vorgang noch möglich ist, bereits hinter uns? (Anders, zitiert S. 101)

In seiner Konsequenz bedeutet dieser Gedanke, dass keine Trennung zwischen »realen« und »virtuellen« Bedürfnissen mehr möglich ist. Die scheinbar simulierte Bedürfnisbefriedigung wäre dann die echte und die Forderung, den Körper in der Natur zu entwickeln eine normative, die dem Fehlschluss unterliegt, der Wert der Natur sei deshalb höher zu werten als die Virtualität, weil es sie schon immer gegeben habe. Wie kann man hier sauber argumentieren und trennen?

(Am 28. Oktober 2012 ist diese Rezension in der Ausgabe 8(2) von e-beratungsjournal.net erschienen.)