**Diese Anleitung wurde im April 2014 überarbeitet.**

Inspiriert von einem dichten Text im Guardian einige Gedanke zur Sicherheit von Passwörtern. Eigentlich wäre es ganz einfach – man könnte den Tipps von Google folgen:

- Ein anderes Passwort für jeden Account.

- Lange Passwörter.

- Verschiedene Zeichen benutzen, nicht nur Buchstaben.

- Erinnerungen an Passwörter an einem sicheren Ort lagern.

- Zusatzoptionen wie Google 2-step-verification, Facebooks Anmelde-Benachrichtigungen und Passwort-Recovery nutzen.

Gerade der letzte Punkt kann im Notfall entscheidend sein: Man kann so Konten retten, wenn man den Verdacht hat, sie seien kompromittiert worden. Die meisten Dienste verschicken Erinnerungsemails, sobald ein Passwort geändert wird etc.

Welche Tipps nichts taugen, zeigt dieser Beitrag sehr schön auf. Das Fazit dort: Passwörter müssen sehr, sehr lang sein!

Im Guardian wird die Frage aufgeworfen, mit welchem Bedrohungsszenario man bei der Wahl von Passwörtern rechnet. Die meisten Menschen werden von Systemen unter Druck gesetzt, komplizierte Passwörter mit Zahlen, Sonderzeichen und Buchstaben zu wählen. Das führt dazu, dass sie sich ein kompliziertes Passwort ausdenken, das sehr sicher ist – aber für alle Konten gleich eingesetzt wird. Dafür schreiben sie es, wie sie das gelernt haben, nicht auf – damit es niemand findet.

Die Frage ist nun: Vertraut man seiner Familie oder dem Arbeitsumfeld mehr als russischen Hackerinnen und Hackern, die folgendermassen vorgehen:

- Sie hacken einen Betreiber eines Online-Dienstes.

- Sie stehlen die Login-Informationen, die meist verschlüsselt sind.

- Sie versuchen, die Verschlüsselung zu knacken – ohne Tricks, mit roher Gewalt.

- Haben sie ein Passwort, versuchen sie darüber Zugriff zu anderen zu erlangen.

- Resultat: Im schlimmsten Fall: Alle Konten weg, alle Geräte komplett gelöscht, Geld weg.

Die »rohe Gewalt« führt einfacher zum Ziel, wenn Passwörter kurz sind. Es ist völlig egal, wie viele Sonderzeichen sie enthalten: Ein Computer probiert die alle durch. Faustregel: Ein Passwort mit 5 zufälligen Zeichen kann in drei Stunden geknackt werden, eines mit 20 nie (das ist nur leicht übertrieben).

Die Lösung wäre folgende:

- Für jeden Account ein anderes Passwort.

- Passwörter in folgender Form verwenden: Buchstabe+Buchstabe+Buchstabe+Buchstabe+… ohne je ganze Wörter zu verwenden. Idealerweise bildet man einen Satz: Zürich ist die schönste Stadt der Welt und verwendet z.B. von Nomen die ersten beiden, von allen anderen Wörter den ersten Buchstaben: ZueidsStdWe. Ums noch ein bisschen besser zu machen, nummerieren wir die Nomen zuästzlich: 1Zueids2Std3We. Leicht zu merken, aber lang und komplex genug, um kaum knackbar zu sein.

- Passwörter im Notfall aufschreiben.

Wörter sollten unbedingt vermieden werden, weil Hacker gezielt nach häufigen Wörtern in Passwörtern suchen. Profis können aus verschlüsselten Passwortlisten innert Stunden 60 bis 90% der Passwörter ermitteln.

Wer damit Probleme hat, sollte einen Dienst wie 1Password verwenden – wie das geht, habe ich hier notiert. Dort werden Passwörter automatisch verschlüsselt notiert – und zwar auf jedem Gerät, das man verwendet.

(Die Illustration zeigt die Passwort-Daten, die vom Disclosure Projekt gesammelt werden – eine Seite, auf der alle veröffentlichen Passwörter publiziert werden, damit man nachsehen kann, ob man Opfer von Hacker-Angriffen geworden ist.)

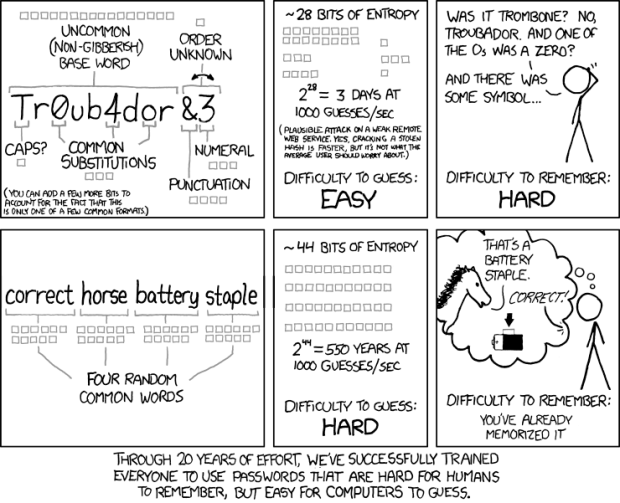

Die Methode von XKCD, bei der Wörter kombiniert werden, funktioniert nicht mehr, weil Hacker diese Methode bereit kennen, wie Bruce Schneier ausführt: